Il monito ransomware arriva da una nuova ricerca Trend Micro, che coinvolge anche l’Italia, sugli ambienti industriali.

Le industrie sono a rischio di subire blocchi della produzione e furti di dati sensibili a causa di attacchi ransomware. Il dato emerge dall’ultima ricerca Trend Micro "2020 Report on Threats Affecting Ics".

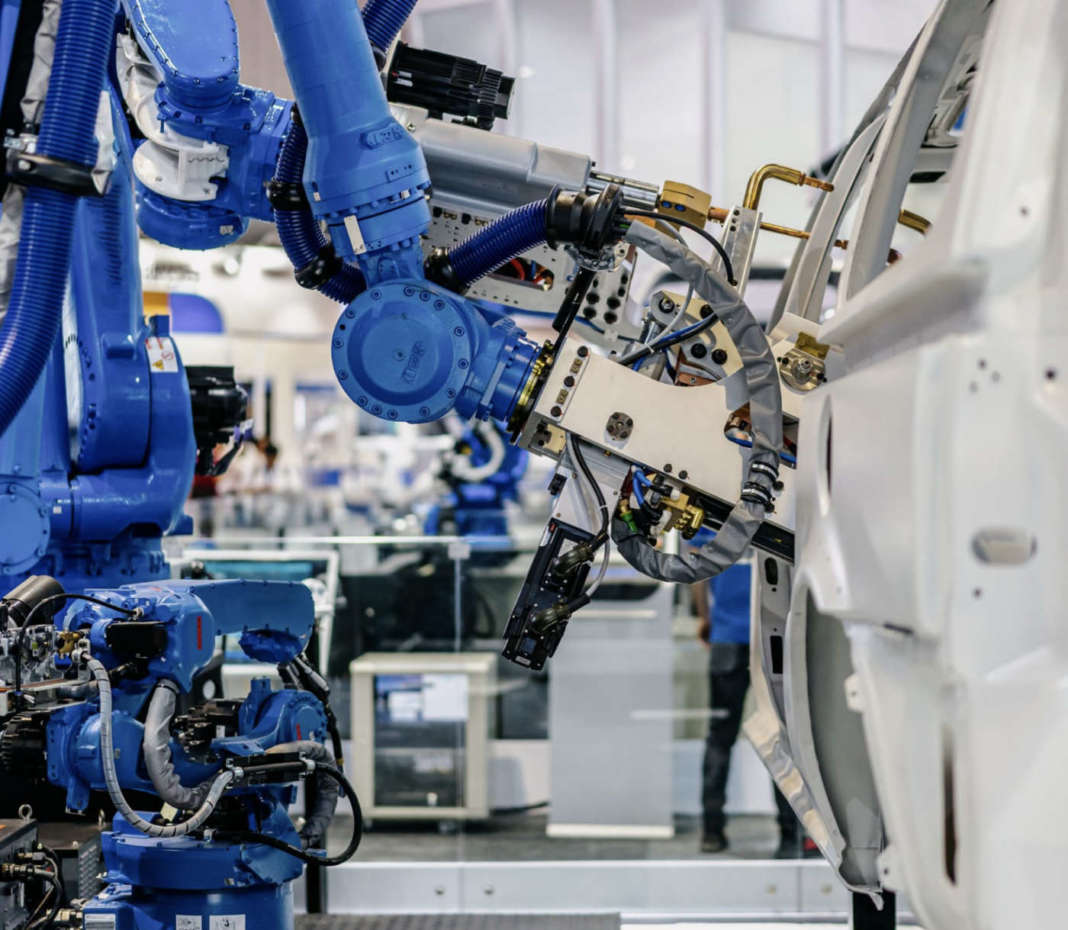

I sistemi di controllo industriali (Ics) sono elementi cruciali all’interno di industrie, fabbriche e impianti e sono utilizzati per il monitoraggio dei processi industriali nelle reti IT-OT. Un ransomware che riesce a penetrare questi sistemi è in grado di bloccare le operazioni per giorni e di entrare in possesso di dati critici, come progetti, programmi, invenzioni e brevetti.

La ricerca Trend Micro svela che i ransomware più pericolosi per le industrie, e che insieme hanno raggiunto più della metà delle infezioni nel 2020, sono Ryuk (20% di attacchi), Nefilim (14,6%), Sodinokibi (13,5%) e LockBit (10,4%).

Ransomware e altri rischi per il controllo industriale

Tra gli altri elementi emersi nella ricerca, troviamo:

- I cybercriminali utilizzano gli endpoint Ics per il mining di criptovalute, sfruttando sistemi operativi senza patch che sono ancora vulnerabili a EternalBlue.

- Alcune varianti di Conficker si stanno diffondendo all’interno di endpoint Ics che utilizzano nuovi sistemi operativi, attraverso attacchi di “forza bruta” ai privilegi degli amministratori.

- Alcuni vecchi malware come Autorun, Gamarue e Palevo sono ancora presenti nelle reti IT-OT e si diffondono attraverso i dispositivi rimovibili.

Lo studio di Trend Micro pone l’accento sull’urgenza di una cooperazione più stretta tra i team IT e OT, per identificare i sistemi chiave e le dipendenze, come ad esempio la compatibilità con i sistemi operativi e i requisiti di up-time, con l’obiettivo di sviluppare strategie di security più efficaci.

Alcune raccomandazioni per difendersi dai ransomware nell'industria

- Implementare un patching veloce è vitale. Nel caso non sia possibile, si può considerare la segmentazione della rete o il virtual patching, come quello offerto da Trend Micro.

- Affrontare i ransomware in seguito a un’intrusione mitigando le cause dell’infezione alla radice, attraverso software di application control e strumenti di rilevamento e risposta, per pulire le reti in base agli indicatori di compromissione.

- Limitare le condivisioni di rete e rinforzare l’utilizzo di combinazioni username/password forti, per prevenire gli accessi non autorizzati attraverso la forzatura di credenziali.

- Utilizzare un Ids o un Ips per sondare i comportamenti normali di rete e identificare attività sospette.

- Scansionare gli endpoint Ics in ambienti air gap, utilizzando strumenti indipendenti.

- Stabilire punti di scansione malware all’interno dei dispositivi Usb, e verificare gli strumenti utilizzati per trasferire dati tra endpoint in ambienti air gap.

- Applicare il principio del privilegio minimo agli amministratori e agli operatori delle reti OT.