Il tema della cybersecurity industriale assume un ruolo sempre più centrale per la competitività delle imprese italiane, in particolare nel comparto manifatturiero. I dati dell’ultimo Rapporto Clusit indicano che in Italia questo settore è il secondo più colpito da attacchi cyber e che ben il 16% degli attacchi globali rivolti al manifatturiero ha interessato aziende del nostro Paese. Un segnale evidente di come il tessuto industriale nazionale, caratterizzato da filiere complesse e da livelli di digitalizzazione eterogenei, rappresenti un bersaglio privilegiato.

OT e sicurezza industriale: una sfida sistemica

L’evoluzione delle minacce ha progressivamente ampliato il perimetro del rischio: non si tratta più soltanto di proteggere singoli impianti, ma l’intero ciclo di vita industriale, dalla progettazione dei componenti fino alla gestione operativa. Questo scenario richiede un approccio integrato alla sicurezza, capace di superare la tradizionale logica perimetrale e di estendersi all’intera supply chain.

In questo contesto si inserisce l’“OT Resilience Summit: NIS2 e Cybersecurity Industriale”, evento organizzato da Siemens e HWG Sababa – azienda italiana che offre servizi gestiti, soluzioni strategiche e consulenza in ambito cybersecurity – che ha riunito esperti e operatori del settore per analizzare le principali sfide legate alla protezione degli ambienti produttivi e delle infrastrutture critiche.

HWG Sababa è un provider italiano di cybersecurity che offre soluzioni integrate – dalla threat intelligence ai servizi gestiti fino ai SOC OT – supportando oltre 500 clienti con un approccio specializzato sulla sicurezza industriale e un forte presidio tra IT e automazione.

“Spesso siamo il punto di congiunzione tra chi parla il linguaggio della sicurezza e chi quello dell’automazione industriale”, sottolinea Alessio Aceti, Ceo e co-founder dell’azienda. “Non siamo partiti con la NIS2: La cybersecurity industriale è nel nostro DNA”.

NIS2: da obbligo normativo a opportunità strategica

La direttiva NIS2 rappresenta un punto di svolta. “Non nasce per complicare l’operatività delle aziende, ma per rafforzarne la resilienza. In Italia, fenomeni come l’hacktivism e l’aumento degli attacchi agli ambienti OT e ai sistemi Scada – cresciuti del 100% negli ultimi tre anni – evidenziano chiaramente l’urgenza di intervenire”, ha evidenziato Paola Girdinio, Presidente Start 4.0 e Ricercatrice di OT Security presso l’Università di Genova.

Tra le principali criticità emergono la presenza diffusa di sistemi legacy e un livello di consapevolezza ancora non adeguato. I ransomware in ambito OT, inoltre, generano impatti particolarmente rilevanti, mentre gli accessi remoti non adeguatamente protetti rappresentano uno dei principali vettori di attacco. In questo contesto, formazione e campagne di awareness diventano elementi imprescindibili.

Adeguarsi alla NIS2 significa investire in tecnologie, competenze e processi, ma anche cogliere un’opportunità concreta per migliorare la gestione del rischio e rafforzare la competitività nel medio-lungo periodo.

Sicurezza OT ed ecosistema: il ruolo della supply chain

Uno dei messaggi chiave emersi riguarda la necessità di estendere la cybersecurity all’intero ecosistema industriale. La sicurezza non è più responsabilità esclusiva dell’azienda finale, ma coinvolge tutti gli attori della filiera: fornitori di prodotti e componenti, system integrator e Oem.

I fornitori devono garantire componenti “secure by design” e adeguatamente documentati; gli integratori sono chiamati a realizzare soluzioni sicure e a fornire strumenti efficaci per la gestione degli asset; le aziende, infine, devono dotarsi di strategie strutturate di cybersecurity per rispondere ai requisiti normativi e rendere realmente resilienti i propri sistemi produttivi.

Le analisi più recenti evidenziano tuttavia un livello di maturità ancora disomogeneo, confermando la necessità di adottare un cambio di paradigma verso modelli più proattivi, basati su prevenzione, monitoraggio continuo e governance integrata del rischio.

In coda all’articolo riprendiamo i tratti salienti dell’indagine condotta da Roberto Caviglia, OT Team Leader di HWG Sababa e CTO della divisione Y Cyber e pubblicata sul Rapporto Clusit 2026 come approfondimento.

Tecnologie e approcci per la resilienza OT

Per affrontare queste sfide, il mercato propone soluzioni sempre più integrate che combinano gestione delle vulnerabilità, segmentazione delle reti e accessi remoti sicuri. Tra i modelli emergenti si afferma il paradigma Zero Trust, che consente di garantire una connettività OT sicura, verificata e costantemente controllata.

Accanto alle tecnologie, assumono un ruolo cruciale i servizi gestiti, come i SOC dedicati agli ambienti OT e le piattaforme di cyber threat intelligence, che permettono un monitoraggio continuo e una risposta tempestiva agli incidenti.

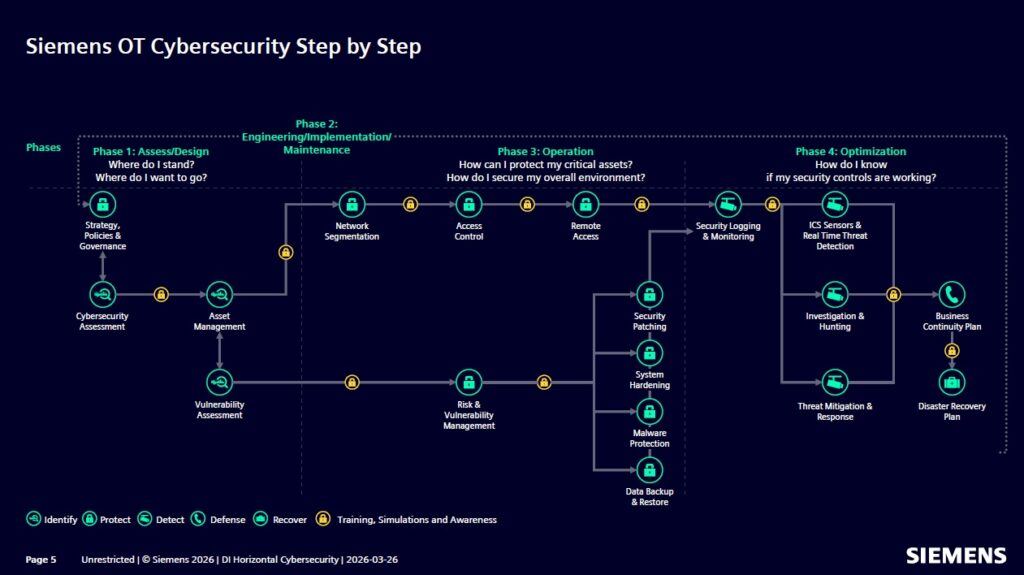

In questo ambito si inserisce il portfolio Siemens, che integra soluzioni per la gestione delle vulnerabilità, la segmentazione delle reti e l’accesso remoto sicuro. Tra queste, il software Sinec per il monitoraggio della postura di sicurezza, l’hardware Scalance per la protezione delle reti, Sinema Remote Connect per la gestione degli accessi remoti e Sinec Secure Connect, basata sul paradigma Zero Trust per una connettività OT sicura.

L'OT security per rafforzare la resilienza del manifatturiero

Il contesto attuale è caratterizzato da profonde trasformazioni e da sfide globali che stanno ridefinendo anche il mondo dell’automazione più tradizionale. “Serve dunque la capacità e la competenza per localizzare le sfide globali nei mercati contestuali”, afferma Laura Baccini, Sales Specialist and Partner Coordinator di Siemens. “Oggi non si può più prescindere dalle tematiche digitali, dall’intelligenza artificiale alla cybersecurity. Per questo Siemens punta su partner specializzati, con l’obiettivo di creare un ecosistema capace di proporre al mercato soluzioni integrate ed efficaci”.

La cybersecurity OT è quindi una vera e propria leva strategica per la competitività delle imprese italiane. In un contesto caratterizzato da minacce in costante crescita e da normative sempre più stringenti, investire in resilienza significa proteggere il valore industriale, garantire la continuità operativa e rafforzare la posizione delle aziende nei mercati globali.

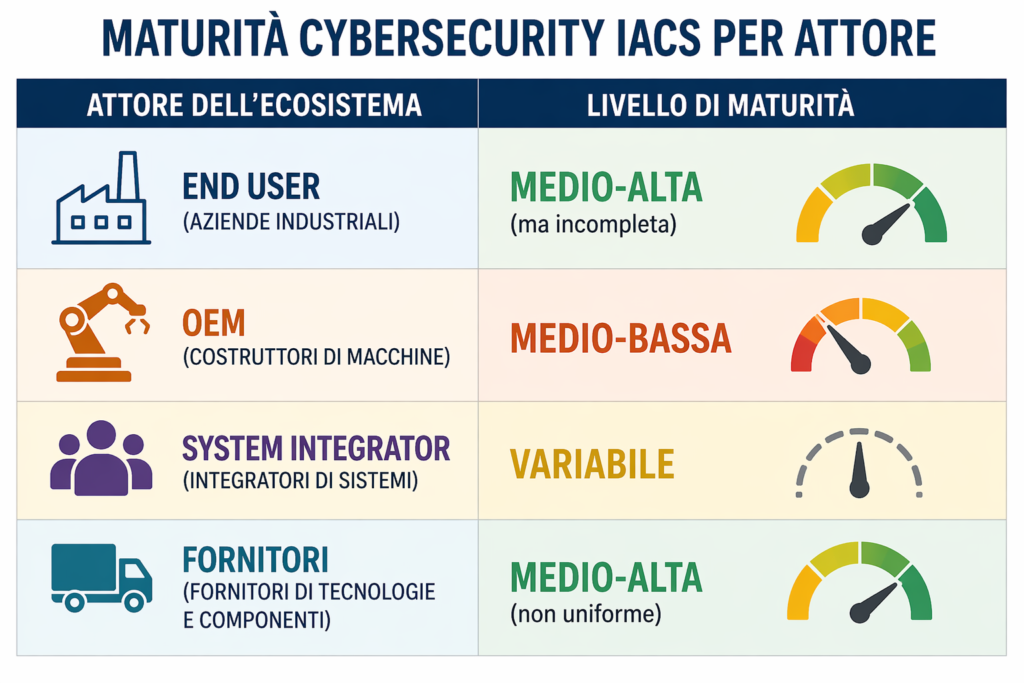

Ecosistema industriale e cybersecurity: una maturità a più velocità

L’analisi sulla cybersecurity IACS - la componente hardware e software dei sistemi di controllo industriale (ICS) compresi anche i processi operativi e le persone che interagiscono con essi all’interno dell’ecosistema industriale - evidenzia come l’ecosistema industriale italiano presenti un livello di maturità fortemente eterogeneo, con differenze marcate tra le diverse categorie di attori coinvolti nella filiera OT.

Lo studio si basa su dati raccolti tra il quarto trimestre 2024 e il quarto trimestre 2025 e sintetizza i risultati delle attività di valutazione del rischio e di analisi deigap condotte in tale periodo.

Il modello analizzato distingue in particolare quattro macro-attori: asset owner, ossia gli end user industriali che possiedono impianti e sistemi di automazione, OEM (costruttori di macchine), system integrator e fornitori di tecnologie e componenti. È proprio lungo questa catena del valore che emergono i principali gap di sicurezza

End user: maggiore consapevolezza, ma maturità ancora intermedia

Le aziende manifatturiere – soprattutto quelle di grandi dimensioni o soggette a regolamentazione – mostrano un livello di maturità mediamente più elevato rispetto agli altri attori (spinte anche dalla pressone normativa della NIS2), ma ancora lontano da modelli pienamente evoluti.

Dall’analisi emerge che solo una quota limitata di organizzazioni presenta capacità strutturate di asset inventory completo degli ambienti OT, segmentazione di rete efficace e monitoraggio continuo con SOC dedicati.

Permangono invece criticità diffuse su gestione delle vulnerabilità e controllo degli accessi remoti, che restano tra i principali vettori di attacco.

OEM: sicurezza ancora poco integrata nel ciclo di sviluppo

I costruttori di macchine (OEM) rappresentano uno degli anelli più critici. Il livello di maturità rilevato è generalmente medio-basso, soprattutto per quanto riguarda l’adozione di pratiche secure-by-design.

Solo una parte degli OEM integra requisiti di cybersecurity già nelle fasi di progettazione, mentre nella maggioranza dei casi la sicurezza viene affrontata in modo reattivo o demandata al cliente finale.

Questo si traduce in una scarsa standardizzazione delle misure di sicurezza, documentazione tecnica incompleta e difficoltà di integrazione sicura negli ambienti produttivi

System integrator: ruolo chiave ma approcci non uniformi

I system integrator occupano una posizione strategica nella filiera, in quanto responsabili dell’integrazione tra componenti IT e OT. Tuttavia, l’indagine evidenzia una maturità molto variabile.

Accanto a realtà strutturate, capaci di implementare architetture sicure e segmentate, convivono operatori con competenze limitate in ambito cybersecurity industriale.

Le principali criticità riguardano:

- progettazione non sistematica della sicurezza

- limitata adozione di standard internazionali

- approcci non uniformi nella gestione degli accessi e delle reti

- la sicurezza è spesso guidata dai requisiti del cliente, non da framework propri

Il rischio è un’implementazione non coerente della sicurezza tra diversi impianti.

Fornitori di tecnologie: maggiore maturità ma non omogenea

I vendor di tecnologie e componenti risultano mediamente più maturi, anche grazie alla pressione normativa e di mercato. Tuttavia, il livello di adozione di standard di sicurezza avanzati non è ancora uniforme.

Le aree più evolute includono:

- sviluppo di soluzioni con funzionalità di sicurezza integrate

- strumenti per il monitoraggio e la protezione delle reti OT

- maggiore attenzione alla gestione delle vulnerabilità

Restano invece margini di miglioramento su interoperabilità, aggiornabilità dei sistemi e gestione del ciclo di vita della sicurezza.

I dati sulla maturità: prevale il livello intermedio

Uno degli elementi più rilevanti dell’indagine è la distribuzione dei livelli di maturità: la maggior parte degli attori si colloca in una fascia intermedia, con capacità parziali e spesso non integrate.

Le organizzazioni realmente mature – caratterizzate da approcci proattivi, governance strutturata e monitoraggio continuo – rappresentano ancora una minoranza. Allo stesso tempo, permane una quota significativa di realtà in fase iniziale, soprattutto tra PMI e attori meno regolamentati.

Compliance normativa: impatto differenziato sugli attori

La direttiva NIS2 e le normative correlate stanno agendo come acceleratori, ma con effetti diversi lungo la filiera.

- Gli end user soggetti a obblighi normativi stanno aumentando gli investimenti e strutturando programmi di sicurezza

- Gli OEM iniziano ad adeguarsi, ma spesso in modo reattivo

- I system integrator rispondono principalmente alle richieste dei clienti

- I fornitori più grandi guidano l’adozione, mentre quelli più piccoli faticano a tenere il passo

Ne emerge un ecosistema in cui la compliance non è ancora un fattore omogeneo di maturazione.

Le principali aree di gap

L’analisi identifica alcune lacune trasversali a tutti gli attori:

- visibilità incompleta degli asset OT

- segmentazione di rete non adeguata

- gestione delle vulnerabilità discontinua

- accessi remoti non sufficientemente protetti

- integrazione limitata tra sicurezza IT e OT

Questi elementi rappresentano i principali punti di debolezza sfruttati dagli attaccanti.

Verso una sicurezza di filiera

Il messaggio centrale del focus è che la sicurezza OT non può più essere affrontata in modo isolato. È necessario un approccio di ecosistema, in cui ogni attore assuma un ruolo preciso:

- i fornitori devono garantire tecnologie sicure e aggiornabili

- gli OEM devono adottare logiche secure-by-design

- gli integratori devono implementare architetture robuste

- le aziende devono governare il rischio in modo strutturato

Solo attraverso questa evoluzione sarà possibile colmare il gap di maturità e rispondere in modo efficace alle minacce crescenti.